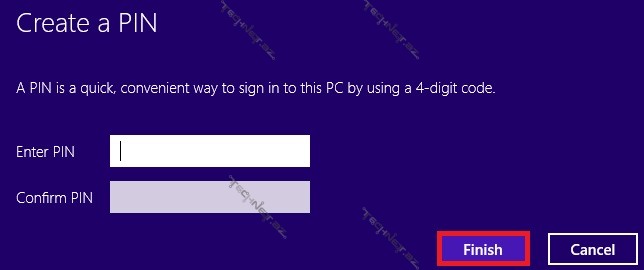

Windows 8.1 PIN kodu nədir?

Windows 8.1 ƏS ‘də istifadəçinin kompüterə log on olması üçün 4 yol var. 1. Local account – Yerli hesabla 2. Switch to a Microsoft account – Online Microsoft istifadəçi hesabı ilə 3. Create a picture password – Şəkil üzərində təyine dilən şifrə ilə 4. Create a PIN – PIN kod vasitəsi ilə Bu məqaləmdə sizlərə ...

Ətraflı oxuyun...

Səs dalğaları ilə ötürülən VİRUS hazırlanır

Əvvələr kompüteri xarici təsirlərdən(hücum, virus, trojan və s.) tamamilə qorumaq üçün onu ümumi şəbəkədən tamamilə ayırmaq lazım idi. Artıq bu tədbirlər kompüteri bədxahlardan qoruya bilməyəcək. Çünki Fraunhofer Institutun mütəxəssisləri mikrofon vasitəsi ilə yoluxan və dinamiklərdən özünü yaya bilən virusun prototipini hazılayıblar. Kompüter mütəxəssisləri Michael Hanspach və Michael Goetz təcrübəni bir-birinə mikrofonlar və dinamiklər vasitəsilə bağlanan ...

Ətraflı oxuyun...

Fujitsu Celsius H730 – Vein Authentication

Yapon şirkəti Fujitsu dünyada ilk dəfə əldəki damarların şəkli ilə autentifikasiya(vein authentication) edə bilən sensorla təmin olunmuş Celsius H730 notbukunu istehsal edib. Artıq şifrə yazmağa ehtiyac qalmır, sadəcə əlinizi noutbukun üzərində müvafiq hissəyə yaxınlaşdırıb, ovucunuzun içinin infraqırmızı şüalanmasını daha sonra skanerlə rəngi tündləşmiş və gözlə də rahat görülə bilən damarlarınızın skanlanmasını gözləyəcəksiniz. Bur bir neçə ...

Ətraflı oxuyun...

Microsoft kiber cinayətkarlıqla mübarizə mərkəzi açdı

Microsoft şirkəti beynəlxalq kiber cinayətkarlıqla mübarizə mərkəzini açıq elan etdi. Şirkətin yaydığı press-relizdə də bildirildiyi kimi bu mərkəzin açıq elan olunması İnternet üzərindən edilən cinayətlərə qarşı başlanılmış mübarizənin yeni erasıdır. Mərkəz online törədilən cinayətlərə, intellektual mülkiyyət hüququnun pozulması, zərərli proqram və botnet-şəbəkələrə qarşı mübarizə aparacaq. Mərkəzin internet üzərindən görəcək işlər siyahısına uşaqların hüquqlarının qorunması da ...

Ətraflı oxuyun...

Trojan nədir?

Troya atı, Odysseus’un Troya divarlarını aşmaq və şəhərə gizlicə girmək üçün taxtadan hazırlanmış at maketidir. Savaş təxminən 10 ildir davam edirdi. Zəkası üzündən Athena tərəfindən də sevilən Odysseus’un ağılına taxtadan bir at fikri gəlir. Plana görə Akhalılar döyüşdən çəkilir kimi görünüb, geridə çox böyük bir taxta at buraxarlar. Odysseus və digər seçmə komandirlər atın içinə ...

Ətraflı oxuyun...

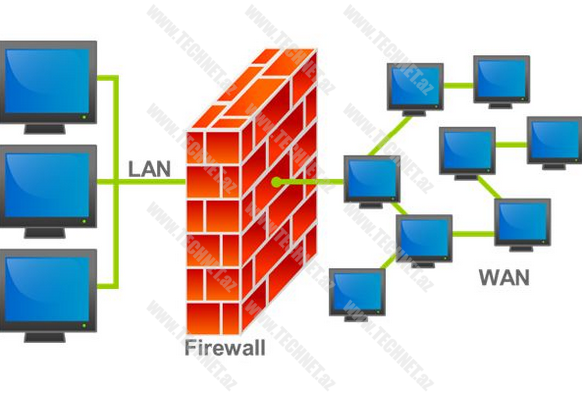

Firewall, IDS,IPS (1)

Müxtəlif cihazlar və qurğular mövcuddur ki, təbəqəli şəkildə informasiyanın qorunmasını təşkil edir. Bu yanaşmada bir təbəqənin ələ keçirilməsi digər təbəqənin qarşısını alması nəzərdə tutulur. Biz bu məqaləmizdə təhlükəsizliyin təmin olunması üçün müxtəlif cihazlardan Firewall, IPS və İDS tipli texnologiyalardan söz açacağıq. Firewall-un elementar işi şəbəkədə axını olan trafikin süzülməsi və arzu olunmaz trafikin kompüter şəbəkəsinə ...

Ətraflı oxuyun...

Office365 ForeFront Online Protection for Exchange

Salam dostlar. Xatırlarsanız Office365 nədir sualına cavab vermiş daha sonra təməl tənzimləmələrini eetmişdik. Bu məqalədə isə Exchagne online üçün ForeFront online protection for Exchange haqda məlumatlar verməyə çalışacağam inşallah. Exchange online standart olaraq əsas qaydalarıla birlikdə olur ama bəzən şirkətlərimiz tərəfindən tələb olunan bəzi qaydalarda olur ki bunu FOPE-lə rahatlıqla həll edə bilərik. FOPE demək ...

Ətraflı oxuyun...