Denyhosts SSH Security

Denyhosts – SSH vasitəsi ilə sistemə daxil olma cəhdlərini izləyir. Əgər uğursuz cəhdlər qeyd olunarsa, onda həmin İP-ni /etc/hosts.deny faylına əlavə olunur. İP bu faylda qaldığı müddətcə sistemə daxil olmanı blok edir. Uğursuz cəhdin sayını və /etc/hosts.deny faylında İP-nin neçə müddət qalmağının sazzlanmasına baxaq Bu layihəni tetbiq etməzdən öncə serverə daimi qoşulacaq İP-ni allow-hosta ...

Ətraflı oxuyun...Fasiləsiz və təhlükədən uzaq

The skyline of lower Manhattan, as seen from Exchange Place, is mostly in darkness except for the Goldman Sachs building, after a power outage caused by Superstorm Sandy, in New York, Oct. 30, 2012. http://www.ibtimes.com/aging-us-power-grid-blacks-out-more-any-other-developed-nation-1631086 Salam Dostlar! İT-də sevmədiyim iki məsələ varsa (dostlarım, məni bağışlayın), o da, İnformasiya Təhlükəsizliyi (Security) və Fasiləsiz iş ...

Ətraflı oxuyun...

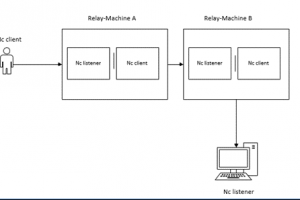

Netcat Proqramının İstifadə Ssenariləri

Netcat Proqramının İstifadə Ssenariləri Netcat xakerlər tərəfindən sistemlərə icazəsiz girişi təmin etmək üçün istifadə olunan məşhur proqramlardan biridir. Netcat proqramı Windows, Linux, Solaris və s. əməliyyat sistemlərində icra edilmək imkanına malikdir. Bir çox Linux sistemləri Netcat-i distributivlərinə daxil edir. Netcat Rejimləri Netcat 2 rejimdə işləyə bilir: ...

Ətraflı oxuyun...

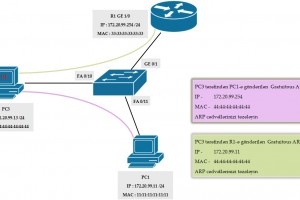

Layer 2 təhlükəsizlik : Dynamic ARP Inspection

Salam! Layer 2 təhlükəsizlik mövzusunun davamı olaraq sizə növbəti məqaləni təqdim edirəm. Port Security-dən sonra məqsədim DHCP Snooping haqqında yazmaq idi, amma bu mövzuda artıq çox gözəl bir məqalə olduğuna görə seçimim Dynamic ARP Inspection olacaq. Bu təhlükəsizlik tədbirinin bizə nə üçün lazım olduğunu anlamaq üçün, baş verə biləcək təhdidlə tanış olmalıyıq və ilk öncə ...

Ətraflı oxuyun...

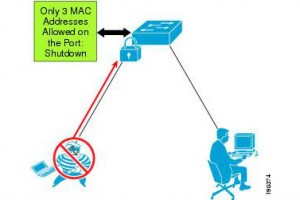

Layer 2 təhlükəsizlik : Port Security

Bir müddətdir ki, şəbəkə təhlükəsizliyi haqqında yazmağı düşünürdüm və bu sahə çox geniş olduğuna görə mövzu seçimində çətinlik çəkirdim. Bu gün qərara gəldim ki, Layer 2 təhlükəsizlik haqqında silsilə məqalələr yazım. Nəyə görə məhz Layer 2? Zənnimcə Layer 2 infrastrukturu hər bir şəbəkədə zəif nöqtələrdən biri hesab oluna bilər. Səbəb odur ki, daxildə olan istifadəçilər ...

Ətraflı oxuyun...

Autentifikasiya. Şifrələr siyasəti

Müasir informasiya sistemlərinin (İS) böyük əksəriyyətinin əsas autentifikasiya vasitəsi – statik şifrələrdir. Çox zaman İS-də qorunmalı olan məlumatların ümumi təhlükəsizliyi, tətbiq edilən mürəkkəb şifrələr siyasətindən birbaşa asılı olur. Bu postda mürəkkəb şifrələr siyasəti tətbiqinin zərurətini, şifrələrin offlayn hücumlar vasitəsilə sınıdırlması sxemləri üzərindən əsaslandırmağa çalışacağam. Məqalədə təsvir olunan şifrələrin ələ keçirilməsi metodları sosial mühəndisliyi özündə ...

Ətraflı oxuyun...

Eyniləşdirmə. Autentifikasiya. Avtorizasiya

Informasiya təhlükəsizliyi baxımından, istifadəçinin (subyektin) hər hansı sistemə ( obyektə) girişi ( və ya giriş cəhdi) 3 anlayışı özündə birləşdirir: Subyektin identifikasiyası (eyniləşdirilməsi); Subyektin autentifikasiyası; Subyektin avtorizasiyası; İdentifikasiya – subyektin ( istifadəçinin ) sistemdə unikal, təkrarlanmayan məlumat vasitəsilə identifikasiyasıdır. Məsələn, AD domain istifadəçisinin adı, Gmail ünvanı – subyektin təkrarlanmayan eyniləşdirmə vasitəsidir. Praktik olaraq bu ...

Ətraflı oxuyun...

LastPass nədir və necə istifadə olunur?

Salam əziz Technet istifadəçiləri. LastPass internet istifadəçilərinin şifrə probleminə son qoymaq məqsədilə yaradılmış bir proqramdır və bu proqram tək bir hesabdan bütün hesablara girişi təmin edir. Proqram Windows, Linux, MAC və Mobil telefon platformaları tərəfindən dəstəklənir, Internet Explorer, Firefox, Opera, Safari və Google Chrome kimi brauzerlərdə istifadə üçün əlavələrə malikdir. Proqramdan istifadə etmək üçün onu kompüterimizə yükləmək və bir hesab yaratmaq ...

Ətraflı oxuyun...

İnformasiyanın təhlükəsizliyinə giriş

Bu gün bəziləriniz üçün yeni, bəzilərinizə isə artıq çoxdan tanış olan informasiya təhlükəsizliyi mövzusunda ilk dərsimi sizlərə təqdim edirəm. Bu mövzuda informasiya və məlumat anlayışları, onların fərqi, informasiyanın vacibliyi kimi məsələlərə də toxunmuşam və ümid edirəm ki, bir az nəzəri xarakter daşıyan bu məqalədən sıxılmayacaqsız. Məlumat və informasiya anlayışlarını bəzən qarışdırırlar. Ona görə də mövzumuza ...

Ətraflı oxuyun...

Rootkit nədir?

Salam Əziz dostlar yenidən xoş gördük sizləri.Bu məqalədə sizlərə Rootkit nədir,işləmə prinsipləri və s.izzah etməyə çalışacağam.İndi isə keçək məqaləmizə. Rootkitlər nədir və necə işləyirlər? Rootkit xüsusi tipli malware virusudur.Rootkitlər ilk olaraq Unix əməliyyat sistemlərində ortaya çıxıb.Zaman ötdükcə bu zərərli proqrmalar Windows platformasına da nüfuz etmişdir. Rootkitlər xüsusi olurlar çünki onların nə etdiklərini bilmək olmur. Rootkitlərin ...

Ətraflı oxuyun...