Azure Disk Encryption (Azure Disk şifrlənməsi)

Azure disklərinin şifrlənməsi – Azure virtual maşınlarının disk fayllarının şifrlənmə texnologiyasıdır. Virtualizasiya platforması kimi Azure-da Hyper-V istifadə edilir, ona görə Azure-da virtual maşınlar .vhd fayllar formatında saxlanılır. Azure disklərinin şifrlənməsi virtual maşınlara qoşulan hər iki növ faylları şifrləməyə imkan verir ( OS və Data disk).

Hücum edən şəxs virtual maşınları disklərinin fayllarını copy etsə belə, onları qoşa bilməyəcək, çünki onlar şifrlənmiş olacaqlar, deşifr üçün isə açar lazımdır. Bu təhlükəsizliyi təmin etmək üçün çox güclü texnologiyadır, hansını ki Azure-da icra edilən bütün virtual maşınlarda istifadə etməyi təkidlə məsləhət görürük. Lokal virtual maşınları da müvafiq texnologiyalardan istifadə edərək müdafiə etmək olar.

Azure disklərinin şifrlənməsi Windows və Linux virtual maşınlarında dəstəklənir. Windows virtual maşınlarda Microsoft disklərinin şifrlənməsi texnologiyası kimi BitLocker istifadə edilir. Linux virtual maşınlarının diskləri dm-crypt ilə şifrlənir. Bu texnologiyaların şifrlənmə xüsusiyyətləri bir az fərqlənir, ancaq onlar “zaman ilə yoxlamanı” müvəffəqiyyət ilə keçiblər və təhlükəsizlik peşəkarları onlara etibar edirlər.

Şifrlənmə açarlarının yerləşməsi çox vacibdir, çünki disklərin təhlükəsizliyi ondan asılıdır. Əgər bu açarlar oğurlansalar, virtual maşınları da oğurlanmış saymaq olar. Virtual maşınlar etibarlı müdafiə olsunlar deyə, açarlar (BitLocker olduqda) və ya gizli məlumatlar (dm-crypt istifadə edildikdə) Azure Key Vaultda yerləşdirilə bilərlər. Azure Key Vault istifadə olunduqda disklərin şifrlənməsi avadanlıq modulunda saxlanılır (HSM). VM disklərin şifrlənmə vasitəsilə şifrləyəndə siz mövcud Key Vault nümunəsindən istifadə edə və ya yenisini yarada bilərsiniz.

HSM module graphic

IaaS VM-ları Azure DisK Encryption xidmətinin aşağıdakı funksiyaların dəstəkləyirlər:

- Azure Key Vault ilə integrasiya

- A,D,DS,G,GS və daha yuxarı serialı İaas VM-lərdə aktivləşdirilmə

- Windows və Linux Virtual maşınların dəstəklənməsi

- Windows IaaS VM-larının sistem və data disklərində şifrlənmənin deaktivasiyası

- Linux VM-ların data disklərində şifrlənmənin deaktivasiyası

- Windows Client əməliyyat sistemləri yerləşən VM-lərin şifrlənməsi

- Storage space xidməti vasitəsilə konfiqurasiya edilmiş Windows VM-ların şifrlənməsi

- Bütün Azure Public Region-ların dəstəklənməsi

- On-premis-də şifrlənmiş virtual maşını Azure-a keçirə bilərsiniz və onlarla işləmək üçün eyni şifrlənmə açarları istifadə olunur.

- Azure VM-lərin Azure CLİ, Azure PowerShell və ya Azure Resource Template menecerləri vasitəsilə şifrlənməsi

Aşağıdakı ssenarilərdə isə Azure Disk Encryption işləməyəcəkdir:

- B (Basic) serialı İaaS Virtual maşınlar

- Linux VM-lərdə sistem diskinin şifrlənməsi disable edilə bilməz.

- Classic metod ilə yaradılan Virtual maşınlar

- On premise-də yerləşən Key management Servisləri ilə integrasiya

- Dynamic Volume və proqram əsaslı RAİD sistem konfiqurasiya edilmiş Windows maşınlar.

PowerShell vasitəsilə yeni Virtual maşın yaradaraq onu encrypt edə bilərik. Qeyd edim ki, bizə Azure Key Vault xidmətini də aktivləşdirmək lazım olacaq. Bu servis bizə öz şifrlənmə açarlarımızı təhlükəsiz şəkildə saxlaya bilmək imkanı yaradacaqdır.

İlk öncə

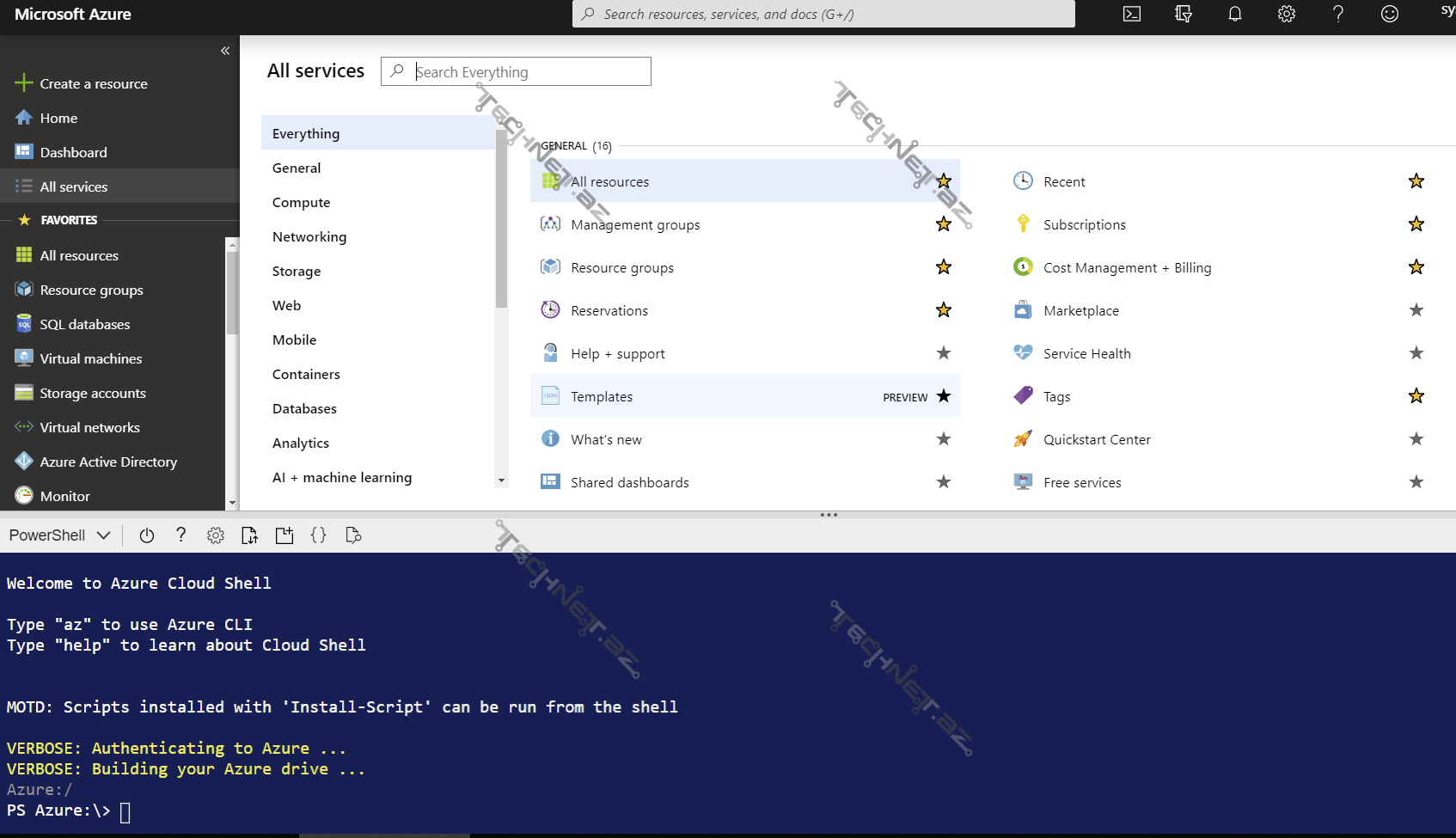

- Azure portalda Cloud Shell düyməsini basaraq, PowerShell konsolu aktivləşdirək

- PowerShell -də

New-AzResourceGroup -Name “myResourceGroup” -Location “EastUS“ əmri vasitəsilə yeni resurs qrup yaradın. Burada dəyişənlərin yerinə istədiyiniz adları və region yaza bilərsiniz.

- Resource Group yaradıldıqdan sonra AzVM adında yeni VM deploy edin.

$cred = Get-Credential

New-AzVM -Name MyVm -Credential $cred -ResourceGroupName MyResourceGroup -Image win2016datacenter -Size Standard_D2S_V3

Virtual maşının yaranmadan öncə sizdən Login və password daxil edilməsi tələb olunacaqdır. Bu credentials vasitəsilə siz, yaratdığınız virtual maşında qoşula biləcəksiniz. VM yaranması bir neçə dəqiqə çəkə bilər.

- İndi isə Azure Key Vault yaradaq. Bunun üçün New-AzkeyVault əmrindən istifadə edəcəyik

New-AzKeyvault -name MyKV -ResourceGroupName myResourceGroup -Location EastUS -EnabledForDiskEncryption

Unutmayın ki Key Vault üçün təyin etdiyimiz ad unikal olmalıdır. Bu səbəbdən ad seçərkən fərqli ad seçin.

- Key Vault hazır olduqdan sonra, Virtual maşını encrypt edə bilərik artıq. Bunun üçün Set-AzVmDiskEncryptionExtension əmrindən istifadə edəcəyik. Bu əmrin key vaultdan lazım olan parametrləri əldə edə bilməsi üçün $keyVault dəyişəni yazaq və Get-AzKeyVault əmrini bu dəyişənə təhkim edək.

$KeyVault = Get-AzKeyVault -VaultName MyKV -ResourceGroupName MyResourceGroup

Set-AzVMDiskEncryptionExtension -ResourceGroupName MyResourceGroup -VMName MyVM -DiskEncryptionKeyVaultUrl $KeyVault.VaultUri -DiskEncryptionKeyVaultId $KeyVault.ResourceId

Bir neçə dəqiqədən sonra konsolda bu informasiya yazılacaq.

RequestId IsSuccessStatusCode StatusCode ReasonPhrase ——— ——————- ———- ———— True OK OK

- Şifrlənmə prosesi barədə məlumat almaq üçün

Get-AzVmDiskEncryptionStatus -VMName MyVM -ResourceGroupName MyResourceGroup əmrindən istifadə edə bilərik.

Encryption enable olduqdan sonra bu formada informasiya qayıdacaqdır.

OsVolumeEncrypted : Encrypted DataVolumesEncrypted : NoDiskFound OsVolumeEncryptionSettings : Microsoft.Azure.Management.Compute.Models.DiskEncryptionSettings ProgressMessage : Provisioning succeeded

Azure Disk Encryption Azure Security Center xidmətinə inteqrasiya edilmişdir. Azure Security Center – Azure resurslarına aid təhlükələri aşkar edib və onlara qarşı cavab tədbirləri görməyə imkan yaradan bir komponentdir. Azure Security Center -in təqdim etdiyi imkanlar növbəti bölümlərin birində təqdim olunacadır.

Azure təhlükəsizlik mərkəzi sizi şifrlənməmiş virtual maşınları aşkar etməyə kömək edir və bu tip VM-lər təhlükə kimi qiymətləndirilir.

Şəkildə Azure təhlükəsizlik mərkəzində şifrlənməmiş disklərin mövcudluğu haqqında xəbərdarlıq əks edilib.