PfSense üzərinə “Squid” qurulması

Salam, Əziz Dostlar. Ötən məqalələrimizdə “PfSense” qurduq və işlək vəziyyətə gətirdik.

Əvvəlki “PfSense” məqalələrimizə nəzər salmaq üçün keçidlərdən istifadə edə bilərsiniz:

3. PfSense – İlkin tənzimləmələr

İndi isə “PfSense“-imizi proxy server olaraq konfiqurasiya edək. Bunun üçün “Squid” paketini quracağıq. Ötən məqalələrimizdə də qeyd etdiyimiz kimi, “PfSense“-in funksionallığını artırmaq üçün bəzi paketlərdən istifadə olunur ki, bunlardan biri də “Squid“-dir. Bundan əlavə “url filtrələmə” üçün “squid guard” da istifadə edəcəyik.

“Squid” əsasən Unix sistemlərdə işləyən bir proxy serverdir. Ancaq çox istifadə olunmasa belə windows üzərində də işləmə imkanına malikdir. Hər kəsin proxy anlayışının olduğunu varsayaraq, məqaləmizə başlayaq.

İlk olaraq “PfSense“-in web interfeysinə daxil oluruq.

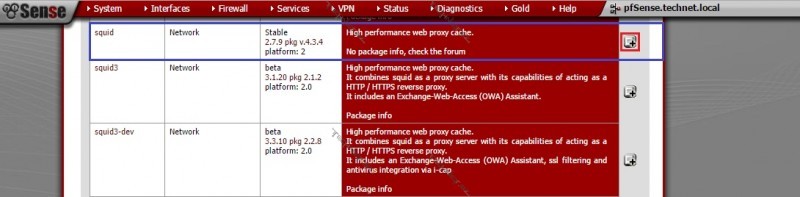

“System” menusu altında “Packages” seçirik. “Available Packages” başlığı altında “PfSense” üzərinə qura biləcəyimiz bütün paketlər sıralanmışdır. (Şəkildən də göründüyü kimi, PfSense-in yeni versiyası mövcuddur. Gələcək məqaləmizdə yenilənmələrin qurulmasına nəzər salacağıq)

Biz buradan “Squid“-i tapırıq və qarşısındakı “+” işarəsini sıxaraq sistemimizə əlavə edirik. Yuxarıdakı şəkildən də göründüyü kimi bu hissədə bütün paketlər qarşısında qısa da olsa, bu paketin nə əhəmiyyət kəsb etdiyi haqda məlumat öz əksini tapmışdır. Bu hissə Bizə lazım olan paketlərin qurulmasında köməkçi ola bilər.

“+” işarəsini sıxdığımız an, görmüş olduğunuz pəncərədə “squid yüklənəcək, əməliyyatı davam etmək üçün təsdiqləyin” məlumatı ilə qarşılaşırıq və “Confirm” deyərək yükləməni başladırıq.

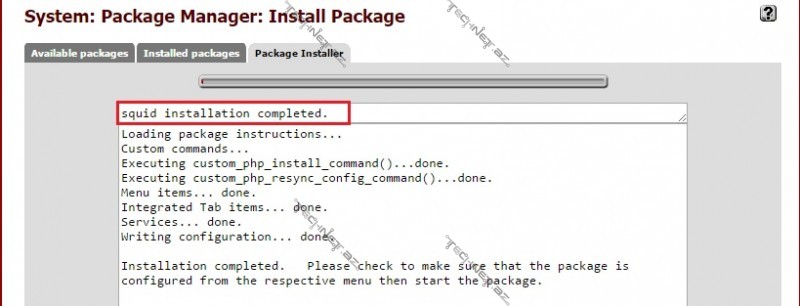

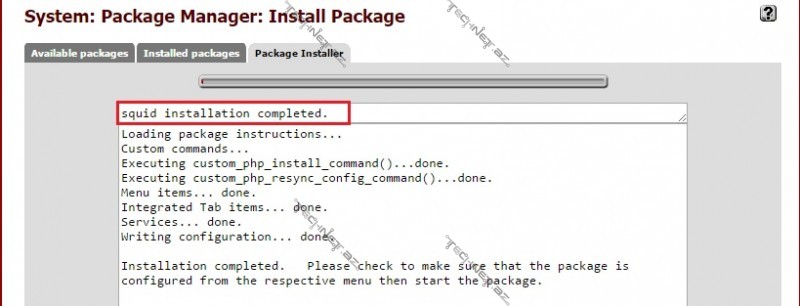

Qısa müddət sonra “squid installation completed” bildirişi ilə qarşılaşırıq ki, bu “squid“-in problemsiz şəkildə yükləndiyinə dəlalət edər.

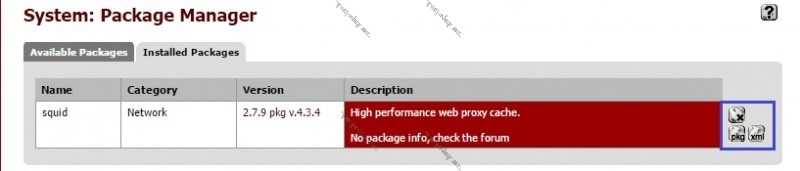

“Installed packages” başlığı altına keçərək yükləmiş olduğumuz paketləri görə, həmçinin hər hansı bir xəta ilə qarşılaşdığımızda buradan yenidən yükləyə bilərik.

“PfSense” üzərindəki servislərin işlək olub olmadığını “Status->Services” yolunu izləyərək görə bilərik.

Şəkildən də məlum olduğu kimi “Squid” işlək vəziyyətdədir. Bu sahədən servisləri dayandıra və ya yenidən başlada bilərik.

Artıq proxy tənzimləmələrinə keçə bilərik.

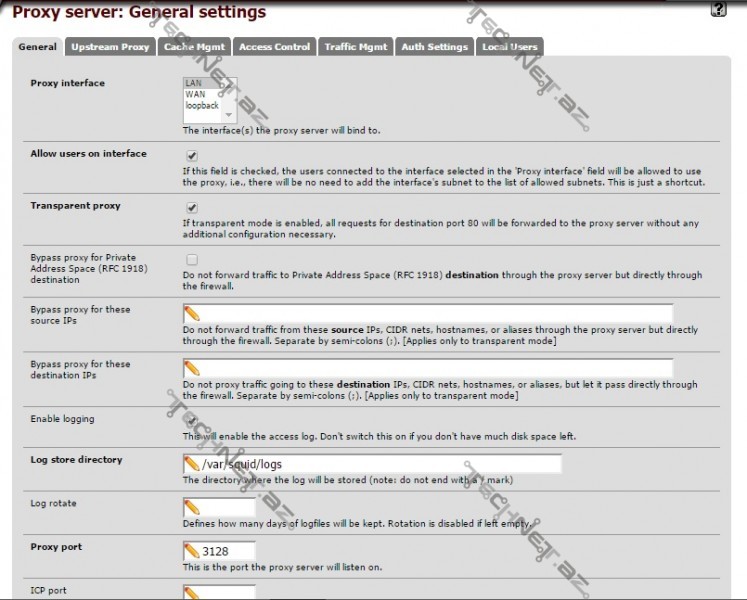

Bunun üçün “Services->Proxy server” yolunu izləyirik.

İlk əvvəl “General Settings (Ümumi tənzimləmələr)” bölməsində var olan hissələri açıqlamağa çalışaq.

“Proxy interface” – üçün ayrılmış sahədən proxy tətbiq olunacaq şəbəkələrimizi seçirik. Bizim filtrləyəcək yalnız bir şəbəkəmiz olduğu üçün “LAN” seçirik.

“Allow users on interface” – bu seçimi işarələsək, yuxarıda seçdiyimiz şəbəkə üzərində olan bütün istifadəçilər internetə proxy server üzərindən çıxacaqlar.

“Transparent proxy” – seçiminin köməyi ilə istifadəçilər tərəfdə proxy tənzimləmələrinə ehtiyac qalmaz. Bütün trafik proxy serverə yönləndirilər.

“Bypass proxy for Private Address Space” – Bu qutucuq işarələnərsə aşağıdakı səhələrdə göstərmiş olduğumuz xüsusi ünvanlar proxy serverə yönləndirilməz.

“Bypass proxy for these source IPs” – Yuxardakı işarələnməyə uyğun olaraq burada hansı aralıqların proxy serverə yönləndirilməyəcəyini təyin edə bilərik. (Seçimin aşağısındakı qeyddən də göründüyü kimi yalnız ” Transparent mode” aktivdirsə işlək olacaq)

“Bypass proxy for these destination IPs” – Bu bölməyə isə adından da göründüyü kimi proxy server istifadə olunmadan müraciət olunacaq hədəf ünvanları qeyd edirik (Bu seçim də yalnız ” Transparent mode” aktivdirsə işlək olacaq)

“Enable logging” – seçimi Logların saxlanılmasını təmin edər.

“Log store directory” – Logların saxlanılacağı yolu göstərir. Default olaraq ” /var/squid/logs” şəklindədir (dəyişdirilə də bilər)

“Log rotate” – Logların saxlama müddətidir. Buraya daxil edəcəyimiz gün cinsindən seçimimiz, logların nə qədər müddətdən bir təmizlənəcəyini göstərər.

“Proxy port” – adından da göründüyü kimi istifadəçilərin proxy serverə müraciət edəcəkləri portdur. “Squid” Default olaraq 3128 portunu istifadə etməkdədir.

“ICP port” – digər proxy serverlərlə xəbərləşmə üçün istifadə olunacaq portdur. Bizdə yalnız bir proxy server olduğu üçün boş buraxırıq.

“Visible hostname” – Xəta bildirişlərində görünən hostname-dir.

“Administrator email” – istifadəçilərin müraciət edəcəyi mail ünvanı (xəta bildirişlərində görünər).

“Language” – Xəta bildirişlərinin ediləcəyi dil.

“Disable X-Forward” – Sistem İP ünvanınızı və ya sistem adını xəta bildirişləri başlığında görünməsini istəmirsinizsə bu qutucuğu işarələyə bilərsiniz.

“What to do with requests that have whitespace characters in the URI” – istifadəçi browser üzərindən sorğu göndərərkən istifadə etdiyi boşluq, Tab və bu kimi işarələrin taleyi haqqında seçim edəcəyimiz bölmədir:

Burada – strip: Bu işarələri URL-dən çıxart (tövsiyə olunan)

deny: bu istəyi blokla (istifadəçi “Invalid Request” (yalnış sorğu) bildirişi ilə qarşılaşar)

allow: istəyə icazə ver (URL dəyişdirilməz)

encode: bu işarələri şifrələyərək istəyə icazə ver

chop: istəyə icazə verilər və ilk işarə kəsilər.

“Use alternate DNS-servers for the proxy-server” – Proxy Server üçün əlavə DNS server ünvanı istifadə olunacaqsa.

“Suppress Squid Version” – əgər işarələrnərsə HTTP başlıqlarda və xəta bildirişlərində “Squid” versiyası göstərilməz.

“Custom Options” – Burada xüsusi tənzimləmələri aralarında “;” işarəsi qoyaraq əlavə edə bilərsiniz.

“Save” deyərək dəyişiklikləri yadda saxlayırıq.

Əgər şəbəkəmizdə bir üst proxy server mövcuddursa tənzimləmələri “Upstream proxy” başlığı altında həyata keçirə bilərik. “Enable forwarding” qutucuğu vasitəsilə yönləndirməni aktiv edərək tənzimləmələri daxil etməliyik.

“Hostname” – “upstream proxy” serverin IP ünvanı və ya adı,

“TCP port” , “ICP port” – “upstream proxy” ilə əlaqə üçün TCP və ICP portlar,

“Username” , “Password” – “upstream proxy” ilə əlaqə üçün tələb olunan istifadəçi adı və şifrəsi.

Bizim strukturda yalnız bir proxy server olduğu üçün bu tənzimləmələrdə bir dəyişiklik etmədən keçirik.

“Cache management” bölümündən “Keş“-ləmə ilə bağlı tənzimləmələri həyata keçirə bilərik. Misal üçün, Keş üçün hard disk üzərində ayrılan sahə (Mb cinsindən), keş fayllarının yerləşəcəyi yol, keşə yazılan məlumatların minimum və maksimum həcmləri və bu kimi keşləmə ilə bağlı digər tənzimləmələr edə bilərik. Həmçinin keşləmək istəmədiyimiz domain və ya IP-ləri “Do not cache” bölümünə əlavə etmək mümkündür. “Enable offline mode” aktiv olduqda isə keşdən göstərilən materialların yenilənməsi yoxlanmayacaqdır.

“Access control” – Bu paneldə icazələri təyin edəcəyik.

“Allowed subnets” – icazə verilən şəbəkələrdir. Yuxarıda qeyd etdiyimiz kimi “General” bölməsində “LAN” şəbəkə kartımızı seçmişdik, yəni proxy serverimiz yalnız bu şəbəkədə olan IP aralığına icazə verəcək. Əgər fərqli aralıqlara sahib şəbəkəniz varsa buradan əlavə edə bilərsiniz.

“Unrestricted IPs” – heç bir qadağa tətbiq olunmadan internet çıxışını təmin etmək istədiyiniz IP və ya IP aralığı.

“Banned host addresses” – çıxışı qadağan olunmuş istifadəçi ünvanları.

“Whitelist” və “Blacklist” – Müraciət üçün hər zaman icazə verilən və ya qadağan olunan domain ünvanları.

“External Cache-Managers” – xarici keşləmə varsa IP ünvanı.

“acl safeports” və “acl sslports” – icazəli portlar siyahısı.

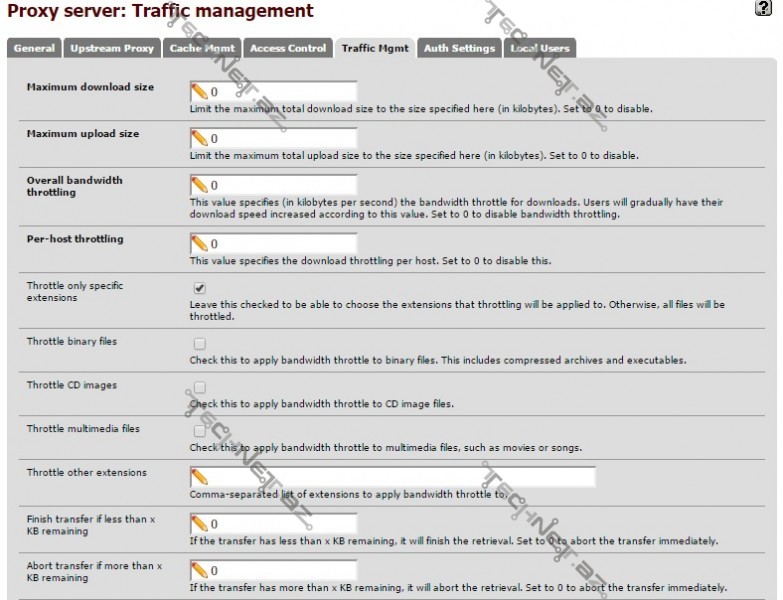

“Traffic management” – bölümündən xüsusi trafik tənzimləmələri edə bilərsiniz. Maksimum endirmə (download) , maksimum yükləmə (upload) həcmi, host başına limitlər, yükləmə uzantılarına limitlər (arxiv və işlədilə bilən fayllar, image faylları, multimedia faylları, həmçinin başqa fayl tiplərini də) kimi tənzimləmələr etmək mümkündür.

“Authentication Settings” bölümündə “Active Directory” ilə inteqrasiyanı da təmin edə bilərik. Əgər “General” bölməsində “Transparent proxy” işarələnibsə “Authentication Settings” bölümü aktiv olmayacaq.

“Transparent proxy” seçimini ləğv etsək, “Authentication method” başlığı altında inteqrasiya metodunu seçib tənzimləmə apara bilərik.

“Local users” – burada “Active Directory“-ə aid olmayan istifadəçilər yaradaraq və “Authentication method” “Local” seçərək istifadəçilərin “Local users” bölümündə yaratmış olduğumuz istifadəçi adı və şifrəsiylə girişini təmin edə bilərik.

Bu məqaləmizdə “squid” funksiyalarını açıqlamağa çalışdıq. Gələcək məqalələrimizdə görüşmək ümidi ilə.

Şərhlər ( 2 )

Röyal bəy, təşəkkürlər. Çox maraqlı məqalədir. Vaxt edən kimi, test etməyə başlayacam. 😉

Təşəkkürlər…çox aydın və dəqiq məqalədir.