MS Local Password Solution (LAPS) – lokal administrator parollarının domendən idarə olunması.

Domen kompüter accountlarının idarə olunması, təhlükəsizliyin təmin olunmasında ən vacib aspektlərdən biridir. Sözsüz ki, bütün kompüterlərdə lokal administratorların eyni parollardan istifadə etməyi yol verilməzdi.

Əvvəllər lokal administratorların parollarında dəyişiklik etmək üçün group policy-dən daha çox istifadə olunurdu (GPP – Preferences Group Policy), lakin sonradan bu sistemdə ciddi boşluqlar aşkar olundu, hansı ki, istənilən istifadəçiyə imkan verirdi ki həmin password-ları deşifrə (oxusun) etsin. 2014-cü ilin may ayında Microsoft tərəfindən yeni bir update (təhlükəsizlik üzrə) buraxıldı (MS14-025 – 2962486 KB) hansı ki, GPP parol vermək qabiliyyətini tamamilə imkansız etdi (o funksiya söndürüldü).

Bu məqalədə isə biz lokal administrator parollarının domendən idarə olunmasi ilə bağlı tam yeni bir metodika ilə yaxından tanış olacayayıq. Söhbət LAPS (Local Administrator Password Solution) application-dan gedir.

Local Administrator Password Solution (LAPS)

LAPS bütün Domen kompüter administrator parollarının nəzarəti və idarə olunması üçün həll təklif edir.

LAPS Group Policy Client Side Extension (CSE) texnologiyası əsasında yaradılıb və əsas işi domenin hər bir kompüterində hər bir local administratora unikal parollun təyin edilməsindən (SID 500) ibarətdir. Parol müəyyən edilmiş intervaldan bir avtomatik olaraq dəyişir.

LAPS Setup faylını və ona aid sənədləri bu sahifadan yükləyə bilərsiz: https://www.microsoft.com/en-us/download/details.aspx?id=46899

LAPS-ın (setup faylın) idarə hissəsi administratorun maşınında (Domain Controller machine), Local kompüterlərdə isə, hansılarda ki,biz lokal administratorların parollarını idarə etmək istəyirik, setup faylın client hissəsi quraşdırılır.

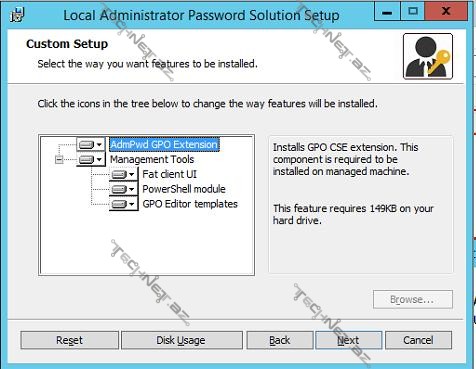

Setup faylın, bütün komponentləri (icons) işarə etməklə administratorun maşınına yükləyirik. (maşında minimum Net Framework 4.0 olması tələb olunur). Setup fayl (paket) iki hissədən ibarətdir:

1. AdmPwd GPO Extension – LAPS – ın idarə hissəsi.

2. və idarə hissəsinin komponentləri:

§ Fat client UI – parollu yoxlamaq üçün.

§ PowerShell module – LAPS – ı idarə etmək üçün Powershell modulu.

§ GPO Editor templates – Group Policy-də dəyişiklik etmək üçün.

Local Administrator Password Solution Setup-ın yüklənməsi çox sadədir və heç bir problem yaratmamalıdır.

Active Directory-də olan dəyişikliklər.

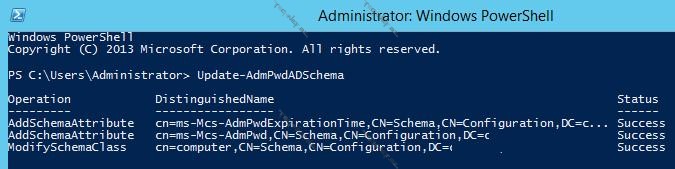

LAPS-ın infrastrukturunu genişləndirməmişdən əvvəl Active Directory schemasında dəyişiklik aparmaq tələb olunur, buraya (Schema-ya) iki yeni atribut əlavə olunur.

ms-MCS-AdmPwd – bu atribut local administratorunun parolunu aydın (plain text) şəkildə saxlayır.

ms-MCS-AdmPwdExpirationTime – parolun fəaliyyət müddətinin başa çatma tarixini göstərir.

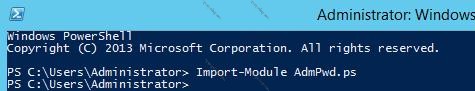

PowerShell –də növbəti komandanı daxil edirik:

Import-module AdmPwd.ps |

Növbəti komandanı icra etmək üçün icra edəndə Shema Admin hüquqları olmalıdır(başqa sözlə Administrator Schema Admins group-unun üzvü olmalıdır):

Update-AdmPwdADSchema |

«All Extended Rights» hüququnun istifadəçi ve qruplardan alınması.

Administratorların parolları Active Directory-də aydın (plain text) şəkildə saxlanaçaq, ora giriş Active Directory atributlarının məxfilik mexanizmi vasitəsi ilə məhdudlaşdırılır.

ms-MCS-AdmPwd atributu, hansında ki parol saxlanılır, istənilən «All Extended Rights» icazəsi olan istifadəçi tərəfindən oxuna bilər. Amma biz istəmərik ki Domain Controllerdən (DC) başqa bu parolları kimsə bilsin, bunun üçün də biz «All Extended Rights» icazəsi olan istifadəçi ve qruplardan o icazəni almalıyıq. Bunu etmək üçün biz ilk öncə o icazəyə malik olan istifadəçi ve qrupları təyir etməliyik.

Bunun üçün sadə bir powershell komandası mövcuddur: Find-AdmPwdExtendedRights -Identity Desktops | Format-Table ExtendedRightHolders

Bu komanda vasitəsi ilə biz istənilən computer və yaxud serverin addministratorunun paroluna baxmaq icazəsinin kimdə olduğunu («All Extended Rights») müəyyən edə bilərik.

Aşağıda biz Desktops adlı kompüterin administratorunun parolunu kimin oxuma (görmə) icazəsinin olduğunu müəyyənləşdiririk.

Gördüyünüz kimi məxfi atributların (parolların) oxunması icazəsi təkcə Domain Admins group-unda var.

O halda ki siz müəyyən qruplara və istifadəçilərə məxfi atributların (parolların) oxumasına qadağa qoymaq istəyirsinizsə – növbəti addımları yerinə yetirin:

1. ADSIEdit açın (server manager->tools->ADSI Edit) və Default naming context-ə qoşulun.

2. Ağaсı (tree) genişləndiririk və bizə lazım olan OU (organization Unit) (bizim nümünədə Desktops) tapırıq onun üzərində siçanın sol düyməsini sıxıb Properties –i seçirik.

3.Sonra isə Security əlavəsinə keçirik və Advanced düyməsinə açırıq. Sonra isə Add düyməsini seçməklə Select Principal bölməsində məxfi atributların (parolların) oxumasına qadağa qoymaq istədiyiniz istifadəçi və ya qrupun adını göstərin (misal üçün, domain\Support Team).

4. All extended rights-dan “quşu” silirik və dəyişikliyi yadda saxladırıq.

Parol oxumaq hüququnu qadağan etmək istədiyiniz bütün istifadəçi və qruplara analoji şəkildə dəyişiklik etməlisiniz.

Kompüter hüquqlarının təyin edilməsi.

Daha sonra maşınlara öz atributları yenidən işlənməsi üçün (SELF) hüquq verilməlidir, çünki MCS-AdmPwd və ms-MCS-AdmPwdExpirationTime atributlarının əhəmiyyətinin dəyişilməsi kompüterin öz account-undan yerinə yetirilir. Daha bir komandadan istifadə edək Set-AdmPwdComputerSelfPermission

OU Desktops –da yerləşən kompüterlərə geniş atributlarının yenilənməsinə hüquq vermək üçün növbəti komanadanı daxil edin:

Set-AdmPwdComputerSelfPermission -OrgUnit Desktops |

İstifadəçi hüquqlarının təyin edilməsi.

Növbəti mərhələ- istifadəçi və və qruplara Active Directory-də saxlanılan domenin lokal kompüter administrator parollarının oxumaları üçün hüququn verilməsiI:Məsələn, biz Admpwd qrupunun üzvlərinə parolları oxumaq hüququ vermək istəyirik:

Set-AdmPwdReadPasswordPermission -OrgUnit Desktops -AllowedPrincipals AdmPwd |

Bundan başqa, ayrıca bir istifadəçi qrupuna (bizim misalda bu Admpwd qrupudur) kompüterlərin parolu «reset» etmələri üçün hüquq vermək olar.

Set-AdmPwdResetPasswordPermission -OrgUnit Desktops -AllowedPrincipals AdmPwd |

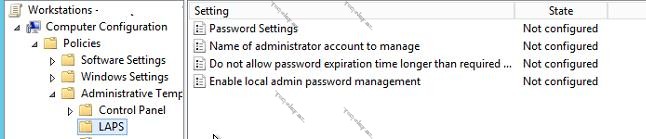

LAPS-ın Group Policy-də köklənməsi.

Daha sonra yeni bir GPO obyekti yaratmaq lazımdır və onu lokal administrator parolunu idarə etmək istədiyimiz kompüterlərin yerləşdiyi OU –ya linkləməliyik.

Passwordadministratorlocal adı ilə olan policy yaratmaq üçün növbəti komanadanı daxil edin:

Register-AdmPwdWithGPO -GpoIdentity: Password_Administrador_Local

Yaranmış policy-ni açıb redaktə edirik. Bunun üçün GPO-da növbəti bölməyə keçit etməliyik: Computer Configuration -> Administrative Templates -> LAPS

Gördüyünüz kimi 4 dəyişilə bilən parametr var. Onlarda aşağıda nümayiş edilən dəyişikliklər edirik:

§ Enable local admin password management: Enabled

§ Password Settings: Enabled

§ Complexity: Large letters, small letters, numbers, specials

§ Length: 12 characters

§ Age: 30 days

§ Name of administrator account to manage: Not Configured

§ Do not allow password expiration time longer than required by policy: Enabled

Password_Administrador_Local policy-ni OU Desktops-a linkləyirik.

Client kompüterlərinə LAPS-ın quraşdırılması

GPO-nu təmzimləyəndən sonra LAPS setup faylı client kompüterlərinə yükləyirik. Bunu etmək üçün bir neçə metod var, amma onların arasında ən rahatı Group Policy-də Software installation-dır.

Bunu etməyi öyrənmək üçün növbəti səhifəyə keçid edin: GPO ilə proqramlarin yüklənməsi | TechNet.Az

LAPS-dan parollara baxmaq üçün istifadə olunması.

LAPS GUİ (qrafik interfeys) administratorların kompüterlərində yükləmək lazımdır.

LAPS UI –ni açıb orada kompüterin (computername deyilən yerdə) adını daxil etməklə siz həmin kompüterin lokal administratorunun parolunu və həmin parolun fəaliyyət müddətinin başa çatma tarixini görə bilərsiz.

Parolu həmçinin Powershell-in köməyi ilə də görmək olar:

Get-AdmPwdPassword -ComputerName <computername> |

Diqqətiniz üçün çox sağ olun.

Şərhlər ( 3 )

Vüqar bəy, çox maraqlı məqalədir. Sistem inzibatçılarının işini asanlaşdıracaq bir məqalədəri. Təşəkkürlər.

Aktual mövzulardan biri. Bu yaxınlarda saytda bu barədə sual vermişdilər. Yəqin ki yaralı olacaq. Təşəkkürlər. Bəlkə nə vaxtsa mənədə lazım olar.:)

Kompüter hüquqlarının təyin edilməsi və İstifadəçi hüquqlarının təyin edilməsi prosessləri sizin GPO`ların sayından asılı olaraq cansıxıcı və uzun ola bilər. Bu prossessləri asanlaşdırmaq üçün, bu scripti yazmışam. Düşünürəm ki, mənim kimi OU sayı çox olan Adminlərin işini asanlaşdıracaq.

https://gallery.technet.microsoft.com/scriptcenter/Adding-User-Rights-in-LAPS-99424fec