Layer 2 təhlükəsizlik : Port Security

Bir müddətdir ki, şəbəkə təhlükəsizliyi haqqında yazmağı düşünürdüm və bu sahə çox geniş olduğuna görə mövzu seçimində çətinlik çəkirdim. Bu gün qərara gəldim ki, Layer 2 təhlükəsizlik haqqında silsilə məqalələr yazım. Nəyə görə məhz Layer 2? Zənnimcə Layer 2 infrastrukturu hər bir şəbəkədə zəif nöqtələrdən biri hesab oluna bilər. Səbəb odur ki, daxildə olan istifadəçilər nadir hallarda təhlükə mənbəyi kimi qəbul olunur və əsas təhlükənin xarici şəbəkədən gələcəyi gözlənilir. Başqa sözlə desək bütün diqqət daxili şəbəkənin xaricidən təcrid olunmasına yönəlir. Bu normal və anlaşılandır, amma layer 2 infrastrukturu daxili şəbəkənin əsasını təşkil etdiyi üçün burada təhlükəsizliyə təhdidlərin baş vermə ehtimalı az deyil.

Hər bir məqalədə ilk öncə layer 2-də qarşılaşa biləcəyimiz problemlər və onların aradan qaldırılması yolları müzakirə olunacaq. Məqaləni oxumazdan əvvəl tövsiyə edərdim ki, bu yazı ilə tanış olasınız. Qeyd olunan məqalədə switching funksiyaları və CAM cədvəlinin iş prinsipini haqqında məlumat verilib.

Hər bir switch-in CAM cədvəli məhduddur və bu cədvəlin tam dolması switch-in məlumat ötürərkən etdiyi seçim imkanlarını məhdudlaşdırır. Başqa sözlə desək switch bir portdan aldığı məlumatı avtomatik olaraq bütün portlara göndərir. Təbii ki, bu arzuolunmazdır və adı şəraitdə bunun baş verməsi ehtimalı demək olar ki yoxdur, amma təsəvvür edin ki, kimsə sizin şəbəkədə CAM Overflow həyata keçirə bilər. CAM Overflow zamanı şəbəkədə olan bir PC tərəfindən switch-ə minlərlə müxtəlif MAC address məlumatları göndərilir və süni olaraq switch-in CAM cədvəli doldurulur. Qeyd edim ki, bu növ təhdidin həyata keçirilməsi üçün internetdə müxtəlif pulsuz alətlər var.

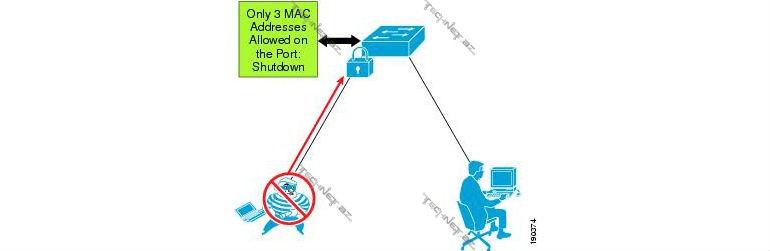

CAM Overflow-un baş verməsindən sığortalanmaq üçün Cisco switch-lərində Port Security-dən istifadə edə bilərik. Port Security hər bir portda qəbul olunan MAC address məlumatlarının sayını məhdudlaşdırır və bu limitin keçməsi zamanı fərqli addımlar ata bilər. Limit keçməsi zamanı nəyin baş verəcəyi aşağıda qeyd olunan seçimlər təyin edir

- Protect – Təyin olunan MAC addressdən fərqli MAC-la gələn paketləri rədd edir. Administratorun bu barədə məlumatı olmur.

- Restrict – Təyin olunan MAC addressdən fərqli MAC-la gələn paketləri rədd edir və bu barədə SNMP serverə məlumat göndərir.

- Shutdown – Təyin olunan MAC addressdən fərqli MAC-la gələn paket gələn kimi həmin portu avtomatik olaraq err-disable edir və bu barədə SNMP serverə məlumat göndərir. Qeyd edim ki, bu əksər switchlərdə default seçimdir.

MAC addresslər aşağıdaki seçimlər vasitəsi ilə təyin olunur.

- Static – Portlarda statik olaraq cihazların MAC addresslərini yazmaq. Nadir hallarda istifadə olunur, çünki əlavə konfiqurasiya yüküdür.

- Dynamic – Switch təyin olunan limitin dinamik olaraq öyrəndiyi MAC addresslərə tətbiq edir.

- Sticky – Switchin dinamik olaraq öyrəndiyi MAC addressləri port konfiqurasiyasına əlavə edir və sadəcə konfiqurasiyanı yaddaşa vurmaq kifayət edir. Bu ən optimal seçim hesab olunur.

Aşağıda port security-nin Cisco switchin-də konfiqurasiyası təqdim olunub

TechnetAz(config)#interface FastEthernet 0/9

TechnetAz(config-if)#switchport port-security maximum 3 – Maksimum limiti təyin edir

TechnetAz(config-if)#switchport port-security violation shutdown – Limit keçməsi zamanı atılacaq addımı təyin edir

TechnetAz(config-if)#switchport port-security mac-address sticky – MAC addresslərin necə təyin olunmasını seçir

TechnetAz(config-if)#switchport port-security – Port security-ni həmin portda aktiv edir

Beləliklə CAM Overflow-un qarşısını uğurlar ala bilərik!)

Şərhlər ( 2 )

Təşəkkür Hatəm bəy

Qisa melumat da olsa coxsagol yene