VPN üzərindən NAP (4)

Salam, dostlar. “VPN üzərindən NAP” adlı məqaləmizin son bölümünə gəldik. Bu məqalədə biz client komputer tərəfdən edəcəyimiz əməliyyatlardan bəhs edəcəyik. İlk öncə klient komputerimizi mövcud domainimizə daxil edək. Daha sonra “Active Directory”da həmin komputerimizi, daha əvvəl yaratdığımız “NAP Clients” adlı komputer qrupumuza daxil edək.Daha sonra isə cmd ekranını açıb, “gpupdate /force” əmri ilə mövcud policy`lərin komputerə sürətlə tətbiq olunmasını təmin edək. Ən sonda isə VPN qoşulmada istifadə edəcəyimiz domain user`in “uzaqdan qoşulma”sına icazə verək. Linkdə göstərdiyim məqalənin sonunda bu haqda məlumat var. Mən “royal_it” adlı istifadəçi yaradıb, ona uzaqdan qoşuma üçün icazə vermişəm.

Bu addımlar bittikdən sonra, Windows 8 ƏS`li komputerimizdə, VPN qoşulma interfeysi yaradacağıq. Portalımızda bu haqda daha geniş bu məqalədə bəhs etmişik. Bu məqalədə isə əsas vacib olan, şəkilləri yerləşdirib qısa izah verəcəm.

“Control Panel\Network and Internet\Network and Sharing Center” gəlib, “Set up a new connection or network” düyməsin sıxaq. Qarşımıza aşağıdakı kimi pəncərə çıxacaq. “Connect to a workplace” seçib, “Next” ilə davam edək.

Daha sonra “Use my Internet connection (VPN)” düyməsin sıxaq.

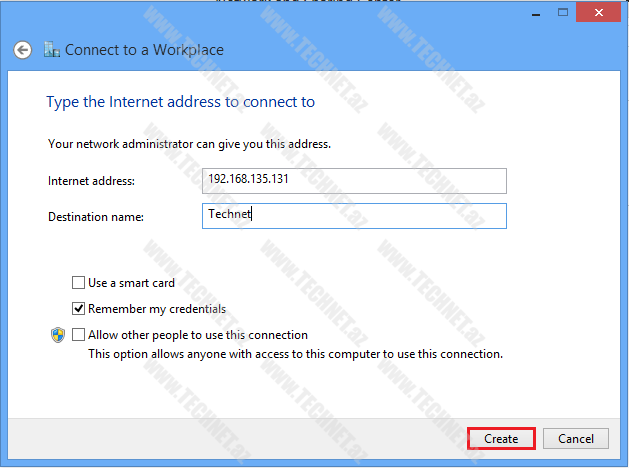

Bu pəncərədə isə, qoşulacağımız serverin “External” ayağında olan, yəni internetə çıxışı olan interfeysinin IP adresini yazırıq.“Create” düyməsi ilə, VPN qoşulmanı yaratmış olduq.

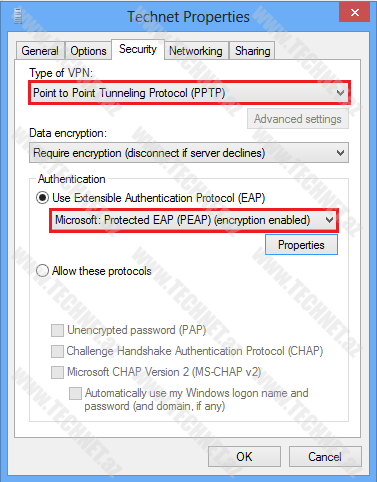

“Control Panel\Network and Internet\Network Connections” pəncərəsinə baxdıqda yaratmış olduğumuz VPN bağlantı`sını görürük. Yaratdığımız “VPN connection” üzərində sağ düyməni sığıb, “Properties”na girib oradan da “Security” bölməsinə keçək.

“Type of VPN” olaraq, “Point to Point Tunneling Protocol(PPTP)” seçək.

“Use Extensible Authentication Protocol (EAP)” olaraq, “Microsoft: Protected EAP (PEAP) (encryption enabled)” seçək.

Daha sonra “Properties” düyməsi ilə “Protected EAP Properties” pəncərəsini açaq. Bu pəncərədə “Trusted Root Certification Authorities” altında DC üzərində qurduğumuz, “Enterprise Root CA”nın adını seçirik. Bunu seçmklə, VPN serverin sertifikatının etibarlı olub olmadığnı, gedib bu CA serverdən soruşuruq.

Sonda isə, “Enforce Network Access Protection”u seçib, bu qoşulmanın NAP Server`lə əlaqəyə girib, yoxlanılmasına məcbur edirik.

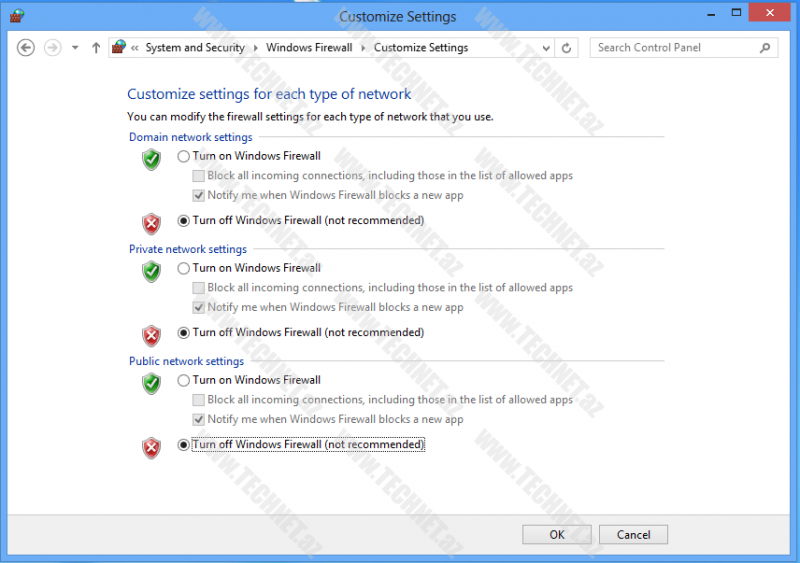

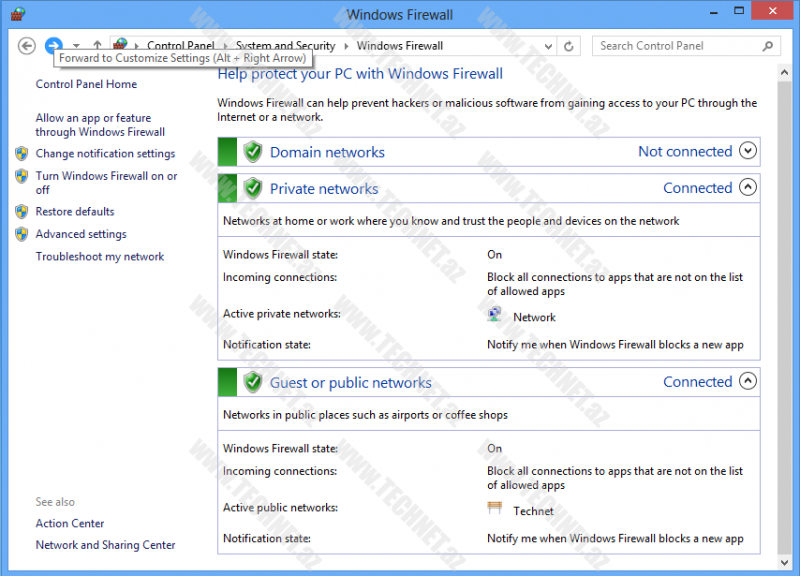

Yadınızdadırsa biz, sağlamlıq kriteryası kimi, Firewall`un açıq olmasını şərt qoymuşduq. Əgər Firewall açıq olmasa, NAP server, VPN klient`i Remediation Server`lərə yönləndirib, Firewall`u açıb (tələb olunan sağlamlıq kriteryasına cavab verməsini təmin edib) və daha sonra daxili şəbəkəyə tam girişinə icazə verəcək. Ona görə də indi Fiewall`umuzu bağlayaq və bu prossesin şahidi olaq.

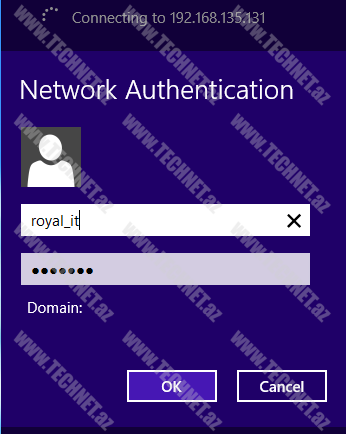

Artıq yaratdığımız VPN Serverimizə qoşula bilərik. Bunun üçün yaratdığımız bağlantı üzərində sol düymə ilə 2 dəfə vururuq. Sağ tərəfdə açılan menuda “Technet” adlı qoşulma düyməsi altında “Connect” düyməsin vuraq. Aşağıdakı şəkildə gördüyünüz kimi, bizdən Username və Password istənilir. Yuxarıda da göstərdiyim ki, royal_it adlı istifadəçimlə qoşulmanı həyata keçiririəm.

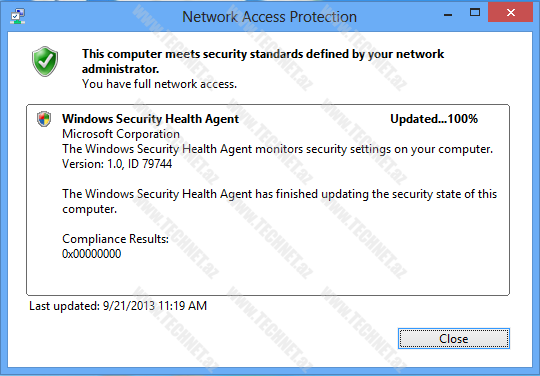

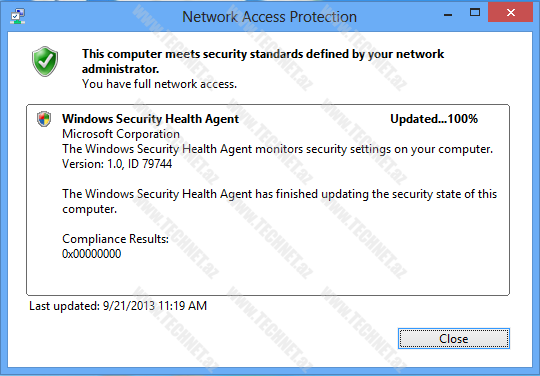

Qoşulduqdan bir neçə saniyə sonra sağ aşağıda küncdə “Action center”`in bildirişini görəcəksiniz. Üstünə kliklədikdə, aşağıdakı pəncərə görsənəcək.

Firewall`ın vəziyyətinə baxdıqda isə, artıq firewall`ın avtomatik olaraq işə düşdüyünün şahidi oluruq.

Əziz dostlar. Bu məqaləmizin də sonun gəldik.

Uzun bir məqalə olsada səbrlə oxuyaraq tam başa düşəcəyinizə inanıram. Suallarınızı formumuzda ünvanlandıra bilərsiniz. Təşəkkürlər.

Şərhlər ( VPN üzərindən NAP (4) )

tesekkurler