Trojan nədir?

Troya atı, Odysseus’un Troya divarlarını aşmaq və şəhərə gizlicə girmək üçün taxtadan hazırlanmış at maketidir. Savaş təxminən 10 ildir davam edirdi. Zəkası üzündən Athena tərəfindən də sevilən Odysseus’un ağılına taxtadan bir at fikri gəlir. Plana görə Akhalılar döyüşdən çəkilir kimi görünüb, geridə çox böyük bir taxta at buraxarlar. Odysseus və digər seçmə komandirlər atın içinə gizlənir, digərləri dənizə açılıb gəmiləri Bozcaada’nın arxasına, Troyalıların onları görə bilməyəcəyi bir şəkildə gizlədir.Yunanlar maketi şəhərlərinə aparır ve həmin günün axşamı Akhalılar tərəfindən yunanlar məğlub edilir.

Troyan proqramı — hazırda dünyada ən geniş yayılmış kompyuter virusu proqramıdır. Bu virusun ən özəl xüsusiyyəti, kompyuter sistemini tədricən, amma mükəmməl şəkildə məhv etməsidir.

Bu viruslar iki hissədən ibarətdir. Birinci hissə kompyuterə yuklənir və ilkin komandanı alan kimi (məsələn şəklin açılması, hər hansı faylın açılması) ikinci hissə ilə əlaqəni gözləyir. Bəs edir ki, başqa kompyuterdə olan ikinci hissə yoluxmuş komputerin IP (şəbəkəyə qoşulmuş hər bir kompyuterin unikal identifikasiya ünvanı) ünvanını təyin etsin. Ünvan məlumdursa artıq yoluxmuş kompyuter kiminsə nəzarətinə keçir – disk qurğuları özbaşına açılır, bağlanır, pəncərələr özbaşına işləyir, “yenilənmə” düyməsi kömək eləmir və sair

Kompyuterinə trojan yoluxdurulmuş qurban, Zombi adlandırılır.

Muasir dövrdə Hacker tərəfindən isdifadə olunan Trojanlar əsasən kəşfiyyat proqramı kimi işlədilir.Zombinın kompyuterinə müxtəlif yollarla virus yerləşdirilir və daxildən zombiyə zərər verməyə başlayır.

Trojan virusunun hackere verdiyi avantajlar coxdur bunların içində PC information,Remote Desktop,Webcam Capture,Audio Capture,Keylogger,File Manager,Registry Editior,Startup Manager,Command Prompt,Browser Run,Botnet,Update.

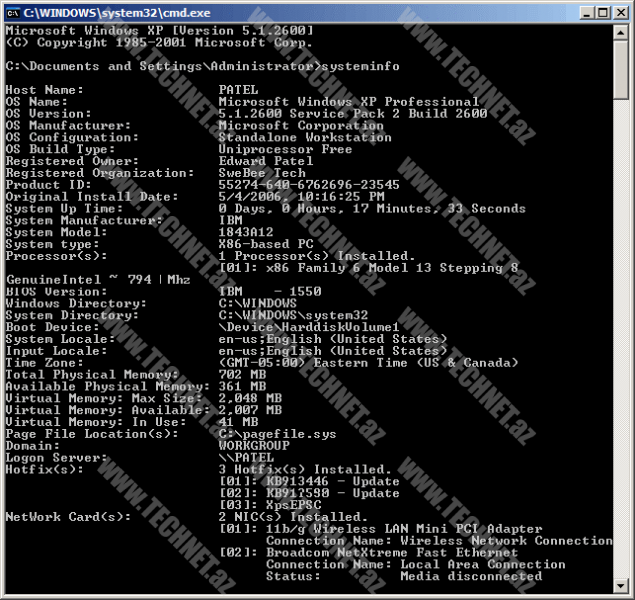

1)PC İnformation: Bu funksiya ilə hacker sizin kompyuterinzlə bağlı bütün məllumatları əldə edə bilər.Bunun içərisində İp adresiniz,MAC adresiniz,System məllumatlarınız,CPU,RAM,HDD,Video kart,hardware haqqında bütün məllumatlar burda yerləşir.

2)Remote Desktop: Zombinin kompyuterinə hacker isdənilən vaxt canlı bağlantı qura bilər və onun desktopunda etdiyi hərşeyi canlı izləyə bilər bununla yanaşı müdaxilə də edə bilər.

3) Webcam Capture: Bu funksiya ilə Hacker sizin kompyuterinizə bağlı olan Webcamdan sizi canlı izləyə bilər.

4) Audio Capture: Bu funksiya vasitəsi ilə Hacker sizin komputerinizə qoşulu mikrofondan sizi canlı dinləyə bilər.

5) Keylogger: Sizin Klaviaturada yazdıqınız hərşey(parol,text,chat,)mail,FTP ve ya server proqram da yığılır və Hacker isdənilən vaxt əldə edə bilir.

5) File Manager: Zombinin kompuyterindən faylarını oğurlamaq və yenisiylə əvəz etmək mümkündü.İsdənilən faylı editləyib yenisiylə əvəz etmə və ya silmək mümkündü.

6) Registry Editior: Registryı editləmək üçün isdifadə olunan bir funksiyadır bununla hacker zombinin Registry mudaxile edib dəyişdirə və oğurlaya bilər.System Binary adlandırdığımız bir kodlama ilə bezi proqramlar sizin parollarınızı Registry da saxlayır Binary kodlamanı sındıra bilən hacker zombinin parollarını ordan əldə edə bilər.

7) Startup Manager: Bununla Hacker Zombinin kompyuterindən auto start da olan proqramların sayını artıra və azalda bilər.Əsasən Anti-Virusları Hackerler burdan bağlayır.

8) Command Prompt: Zombinin CMD əmrlərinə müdaxilə etmək üçün nəzərdə tutulub.

9) Browser Run:Hacker Zombinin Browserində isdədiyi hər hansı bir saytı aca bilər bununla.

10)Botnet: Günümüz Hackerlərinin istifadə etdiyi bir M-Dos atack üsuludur. Bu proqramlarla bir server yaradılıb fərqli Kompyuterlərə yedirilir və bu sayədə minlərlə kompyuterdən bir IP yə yada sayta hücum təşkil edilə bilər.

11)Update: Bununla Hackerler zombinin kompyuterinə yoluxdurduqları trojanı update edir.Esasen crypted edilmis trojanlar üçün nəzərdə tutulub.Crypted edilmiş bir trojan bele ekser vaxtlarda zombinin kompyuterində güclü bir Anti-Virus varsa qala bilməz axır əvvəl Anti-Virus onun kodarını analiz edib trojan olduğunu ortaya çıxarır və bazasına əlavə edir.Anti-Virus Update olunan zaman da Trojanı kompyuterdən silir.Amma Hacker tez-tez trojanı crypted edib update etsə Zombinin kompyuterindəki trojanı Anti-Virusun silməmə ehtimalı artır.

Bəzi terminlər və onların mənası.

Crypter

FUDun nə olduğu haqqında yazmasam Crypterin ne olduğunu izzah edə bilmərəm. Bir Anti-Virus virusun üzərində heçbir dəyişiklik etməmisənsə onu həmin dəyqə tapar və silər . FUD isə bu virusu Anti-Viruslar dan gizlətmək üçündür. Antivirüs məntiqi budur 12345 kodları varsa o faylı virus olaraq oxuyar, crypter isə bu kodlaşdırmağı 21435 kimi dəyişdirər və Anti-Virus Virusu oxumaz amma əksər hallarda belə faylları Anti-Virus analiz edir və əgər içində zərərli fayl taparsa bazasına əlavə edir əlbətdə bu əksər vaxt 1 həftədən az olmur və Hacker bu vaxt ərzində isdədiyini coxdan edir.

Binder

Fayl birləşdirmə əməliyyatına verilən ümumi addır. Binder prorgamları A faylı ilə B faylını birləşdirib C faylını yaradır.Bununla Hackerlər Crypted olunmuş Trojanı hər hansı bir exe,jpg.mp3 qısaca faylın uzantısından asılı olmayaraq fayla birləşdirir və hədəf kompyuterə bunu hər hansı bir üsulla yerləşdirir.

Port Scanner

65536 dənə porta girişi olan bir kompyuterin portlarının vəziyyəti haqqında Hackerə bildirmək işinə yarayır.

Brute Force

İstifadəyə haqqı olmayan istifadəçilərin parolu olan sistemə Hackerlərin əlindəki wordlist vasitəsi ilə parolları yoxlayaraq tapmağa çalışan bir parol sındırıcı (passwd cracking) proqramdır.

Word List

Brute Force istifade olunan bir kompyuterə qarşı istifadə olunan parolların yerləşdiyi bir mətn faylıdır.

Dropper

İstifadəçinin kompyuterinə ftp server-i açaraq müxtəlif troyan və virusların istifadəçinin xəbəri olmadan kompyuterinə endirilməsini təmin edən bir vasitədir.

RAT(Remote Access Trojan)

Uzaqdan idare etmə proqramı kimi adlandırmaq olar. Bununla Hackerlər istifadəçinin kompyuterinə girə bilir və istədiyi hərəkəti eləyə bilir.

Worm

Konkret mənası yoxdur. Virus kimidir. Bunu hazırlayanın fantaziyasına uyğun hazırlanır. Tapılan bir açıq vasitəsiylə informasiyaları, parolları onu hazırlayana göndərir.

Malware

İstifadəçi məlumatı olmayan, kompyuterə zərər vermək məqsədi ilə yaradılan proqrama verilən ümumi bir addır.

Proxy

İstifadçinin IP-sinə 80,8080 kimi portlardan bağlanıb əldə edilən IP-yə proxy deyilir.

Adware

Reklam məqsədli olan istifadəçilərə istəkləri olmadan saytları açan, homepage-i dəyişdirən və bunun kimi hərəkətləri edən bir proqramdır.

Fake Mail

Email istifadəçisini aldadaraq onun login və parolunu oğurlamağa yarayan bir Hack üsulu.

Bəzi Trojanlar və onların vəzifələri.

Trojan.AVKill.29852

Texniki məlumatı:

Kompyuterdə olan proqramların parollarına cavabdeh olan faylları axtarır və onları silir.

Yüklənmə üsulu:

Reestr-da növbəti açarları dəyişir:

[<HKLM>\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] ‘DisplaySwitch’ = ‘”%ALLUSERSPROFILE%\Application Data\SystemRoot.exe”‘Fayl sistemində növbəti faylları redaktə edir:\

%ALLUSERSPROFILE%\Application Data\1.jpg

%ALLUSERSPROFILE%\Application Data\SystemRoot.exe

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\KHMHGZ4F\img[1].jpg

Şəbəkə aktivliyi:

’19#.#8.173.217′:80

’18#.#90.126.117′:80

’74.##5.232.51’:80

‘localhost’:1038

Trojan.Click2.54329

Texniki məlumatı:

Sosial şəbəkələrdə həyəcan təbili çalan bu virus yüksək təhlükəlilik səviyyəsinə qadirdir.

Yüklənmə üsulu:

Yayılması üçün növbəti reestr dəyişikliyi edir:

[<HKLM>\SOFTWARE\Classes\iexploreFile\shell\open\command] ” = ”Fayl sistemində etdiyi dəyişikliklərlə bu yeni faylları yaradır:

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\KHMHGZ4F\t[1].txt

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\KHMHGZ4F\type[1].txt

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\YPORKZYZ\520921[1]

<Текущая директория>\Killme.vbs

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\U98D4X8H\type[1].txt

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\KHMHGZ4F\dom1[1].txt

%APPDATA%\Microsoft\Internet Explorer\Quick Launch\launch internet explorer browser.iexplore

%HOMEPATH%\Local Settings\Temporary Internet Files\Content.IE5\2VAZY7AN\dom1[1].txt

Trojan.Inject1.19953

Texniki məlumatı:

Windows yeniləməsinə məxsus olan prosesləri dayandıraraq kompüterin təhlükəsizlik quraşdırmalarını yoluxdurur.

Yüklənmə üsulu:

Zərərverici funksiyaları aşağıdakı parametrlərə uyğun işə salınır.

<SYSTEM32>\ping.exe 1.0.0.1 -n

<SYSTEM32>\wbem\wmiadap.exe /R /T

<SYSTEM32>\svchost.exe

<SYSTEM32>\cmd.exe /c “”%TEMP%\9407.bat” ”

Zərərverici kodu növbəti sistem proseslərinə yazır.

<SYSTEM32>\csrss.exe

<SYSTEM32>\svchost.exe

Fayl sistemində dəyişiklik edir və növbəti faylları yaradır :

<SYSTEM32>\wbem\Performance\WmiApRpl_new.ini

%TEMP%\9407.bat

Şəbəkə aktivliyi

‘af####.jjwwbos.com’:12145

UDP:

DNS ASK it###.biy5566bt.com

DNS ASK st###.jjwwbos.com

DNS ASK af####.jjwwbos.com

Trojan.DownLoader8.40355

Texniki məlumatı:

Kompyuterinizə düşdükdən sonra cookie – də olan şifrələrinizi oğurlayır.

Yüklənmə üsulu:

Yayılması və işə salınması üçün reestrin aşağıdakı açarlarını dəyişir.

[<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries00000000002] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000003][<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\

[<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\NameSpace_Catalog5\Catalog_Entries00000000001] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\NameSpace_Catalog5\

Catalog_Entries00000000003] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9

\Catalog_Entries00000000009] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000010] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000011] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000006] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000007] [<HKLM>\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9\

Catalog_Entries00000000008]

Sistem proseslərinə növbəti kodu daxil edir.

<SYSTEM32>\cmd.exe

<SYSTEM32>\services.exe

%WINDIR%\Explorer.EXE

Trojan.KillProc.23456

Texniki məlumatı:

Sosial şəbəkələrdə reklam bannerlərində yerləşdirilən bir troyandır.

Yüklənmə üsulu:

Yayılmasını təmin etmək üçün reestrdə aşağıdakı dəyişikləri edir:

[<HKLM>\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] ‘DrvStart’ = ‘%WINDIR%\Media\HPMedia.exe’Şəbəkə aktivliyi:

’74.##5.232.51′:25

‘up#####10.tripod.com’:80

‘www.po##ni.ro’:80

TCP:

Запросы HTTP GET:

up#####10.tripod.com/CurrVer.txt

www.po##ni.ro/images/thumbs0/server/ok.php?id##

UDP:

DNS ASK al##.####l-smtp-in.l.google.com

DNS ASK up#####10.tripod.com

DNS ASK www.po##ni.ro

Trojan.MulDrop4.32143

Texniki məlumatı:

Trojan.MulDrop4.32143 troyanı sistem fayllarınıza dəyişiklik etməknən tam olaraq sisteminizi böyük təhlükə qarşısında qoya bilər.

Yüklənmə üsulu:

Belə ki, yayılması üçün sisteminizdə aşağıdakı servisi yaradır:

[<HKLM>\SYSTEM\ControlSet001\Services\PfModNT] ‘Start’ = ‘00000002’Zərərverici funksiyaları:

%TEMP%\EndLch.exe

%TEMP%\checkos.EXE

İşə salır:

<SYSTEM32>\regsvr32.exe /s/u “%PROGRAM_FILES%\Creative\Sharedll\Pfmod.dll”

<SYSTEM32>\regsvr32.exe /s “%PROGRAM_FILES%\Creative\Sharedll\Pfmod.dll”

Sistem faylında növbəti dəyişiklikləri edir:

<SYSTEM32>\temp.000

%TEMP%\~GLH000a.TMP

%PROGRAM_FILES%\Creative\Sharedll\~GLH0006.TMP

<SYSTEM32>\~GLH0008.TMP

%TEMP%\~GLH000d.TMP

<Hal hazırki direktoriya>\~GLH000e.TMP

%TEMP%\~GLH000b.TMP

%TEMP%\~GLH000c.TMP

%TEMP%\~GLH0000.TMP

%TEMP%\~GLH0001.TMP

%TEMP%\GLC1.tmp

%TEMP%\GLK2.tmp

%PROGRAM_FILES%\Creative\Sharedll\temp.000

%PROGRAM_FILES%\Creative\Sharedll\~GLH0005.TMP

%TEMP%\~GLH0002.TMP

%PROGRAM_FILES%\Creative\Sharedll\~GLH0003.TMP

Trojan.Hosts.9186

Texniki məlumatı:

Kompyuterinizə düşdükdən sonra sistemdə olan hosts faylını dəyişərək özünə məxsus veb ünvanları ora daxil edir.

Yüklənmə üsulu:

Zərərverici funksiyaları:

<SYSTEM32>\wscript.exe “%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\still_loving_youuuu.vbs”

<SYSTEM32>\wscript.exe “%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\prisel_na_travu.vbs”

<SYSTEM32>\cmd.exe /c “”%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\shipilovSan.bat”

Əsas olaraq fayl sistemində etdiyi dəyişikliklər:

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\still_loving_youuuu.vbs

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\poshel_von_ves_moi_samoobman.fff

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\prisel_na_travu.vbs

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\Uninstall.ini

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\Uninstall.exe

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\memouries.hid

%TEMP%\$inst\temp_0.tmp

%TEMP%\$inst\2.tmp

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\grouppovuhak.ico

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\shipilovSan.bat

%PROGRAM_FILES%\tochno_lukavish\oi_lukavish\spolna_nam.nav

Şəbəkə aktivliyi:

’64.##.191.222′:4321

‘localhost’:1035

Trojandan Necə Qorunmaq olar?

Hər zaman güclü Anti-virus və ya Anti-Spy proqramlarına ehtiyac olur amma ki bəzən yuxarıda qeyd etdiyim kimi Crypted olunmuş Trojanları tapmaq çətin olur. Bunun üçün ən əlverişli proqramlardan biri Firewalldır.

FireWall

Firewall və ya Alov Divarı, təhlükəsizlik proqramı, bir qayda verilənlər təməlində ağa gələn gedən paket trafikini idarə edən hardware-based şəbəkə təhlükəsizliyi sistemidir. Bir çox fərqli filtrləmə xüsusiyyəti ilə kompüter və şəbəkənin gələn və gedən paketləri olmaq üzrə İnternet trafikini idarə altına alır. İP filtrləmə, port filtrləmə, Web filtrləmə, məzmun filtrləmə bunlardan bir neçəsidir.

Bir çox fərdi kompüter əməliyyat sistemləri internetdən gələn təhdidlərdən qorumaq üçün Firewalldan isdifadə edir. Firewall texnologiyası 1980-ci illərin sonunda ortaya çıxmışdır.

Başqa bir üsul isə manual yolla upload və downloada trafikinə nəzarət etməydir.

Müəllif: Sənan Quluzadə